# Sécurité Informatique

## Présentation

### Définition

> **La sécurité des Systèmes d'information** est un ensemble de moyens :

> * Techniques

> * Organisationnels

> * Humains

> Pour **garantir le fonctionnement** d'un SI et sa capacité à réaliser sa mission et protéger les actifs de l'organisation.

La SSI doit toujours être pensée par rapport à un objectif :

* Cible : Nécéssité et périmètre

* Visibilité : Coûts acceptables et bénéfices attenuds

L'objectif sert à caractériser un niveau de sécurité que l'on souhaite atteindre et que l'on désigne comme acceptable. Pour évaluer cela, on utilise les critères de sécurité.

### Critère de sécurité

* **Disponibilité** (D) : capacité d'un SI à répondre instantanément aux requêtes. En cas de perte de disponibilité :

* Impossible de travailler (perte de temps/argent)

* Impossible d'accéder à une ressource : perte de visibilité sur l'information.

* **Intégrité** (I) : assurance que le SI et ses données conformes et qu'il fonctionne comme il a été créé. En cas de perte d'intégrité :

* Impossible de faire confiance à l'historique du SI

* Impossible de faire confiance au bon fonctionnement du SI

* **Confidentialité** (C) : assurance que le SI est uniquement accessible aux personne qui en ont **besoin d'en connaitre**. En cas de perte de confidentialité :

* Impossible de savoir qui a eu accès aux données du SI

* Impossible de s'assurer qu'un secret est protégé

* **Traçabilité** (T) : possibilité de suivre ce qui s'est passé sur le SI. Ce critère est souvent difficile à séparer des trois autres donc il est moins souvent cité. En cas de perte de traçabilité :

* Impossible de vérifier qui a fait quoi sur le SI

* Impossible de prouver des éléments de fonctionnement du SI.

* Impossible d'établir un diagnostic après un incident de sécurité.

### Incident de sécurité

> **Incident de sécurité** : événement sur le SI qui fait diminuer l'un des critères (D | I | C | T)

Tout incident peut être résumé à son impact sur ces critères (divulgation données client, intrusion SI pour vol d'infos, DOS...)

Les différents types d'incidents sont :

* Malveillance externe

* Malveillance interne

* Erreur humaine

* Dysfonctionnement / Panne

Ces indidents peuvent avoir différents impacts :

* Financiers

* Juridiques

* Réputation

* Humains

Exemples de "cyber attaques" :

* Défiguration / défacement de sites

* Fuite de données (Data breach)

* DOS

* Sabotage

* Espionnage

* Virus

* Attaque ciblées / APT

### APT (Advanced Persistent Threats)

> **APT** : Logiciels malveillants destinés à rester à l'intérieur d'un SI. Un système de *Command & Control* Permet à l'attaquant de revenir et de continuer à sévir.

Mesure de protection (nécessaire mais insuffisantes) :

* Mises à jours (failles 0-day)

* Périmètre de sécurité (ne sécurise pas l'environnement client)

* Suites de sécurité (cherche les code malveillants connus et référencés)

| Stade de l'attaque | Action réalisée |

| --- | --- |

| Préparation | Collecte d'infos, attaque de petites entités liées à la cible |

| Infiltration | PJ Maveillante / Clé USB |

| Construction | Téléchargement de code

installation des backdoors

canal de C&C |

| Collecte d'infos | Cartographie du SI

Locations des infos sensibles

|

| Vol de données | Canal d'exfiltration

Effacement des trace et sommeil |

## Introduction

### Les vulnérabilités

Les vulnérabilités sont qui sont publié ont un identifiant CVE (Common Vulnerability and Exposure). Maintenu par le MITRE (soutenu par *Homeland Security*).

Une CVE contient un score CVSS (Common Vulnerability Scoring System) a trois composante :

* Métrique de base : vecteur, complexité, impact critères D - I - C

* Métrique temporelle : évolution dans le temps

* Métrique environnementale : évolution en fonction de l'envrionnement

### Pourquoi ?

#### Obligation légale

La loi impos des choses en matière de SSI :

* Droit pénal

* Droit civil

* Données perso et médicales

* HADOPI

* Droit du travail

* Droit des contrats

Obéir à la loi est obligatoire pour la légalité des opérations et activités, **les DSI et RSSI ont une responsabilité pénale**.

#### Adhérer à une norme

Adhérer à une norme permet de se positionner par rapport à des concurrent, dans un référentiel commun.

Cela donne un avantage concurrentiel et c'est parfois obligatoire pour rentrer sur un marché.

#### Bonnes pratiques

Une bonne pratique est un compétence qui fait d'une personne un professionnel d'un domaine (avec la notion de veille).

Cela peut, comme une norme, être utilisé comme une certification.

#### Retour sur Investissement

Difficile à modéliser en sécurité, comme une assurance : on paye pour un service qu'on utilise pas.

On a deux types de ROI :

* Par la performance (gagner) : réduire le temps pris par certaines tâches.

* Par l'incident (perdre) : on a des chances de subir un incident qui nous fait perdre une certaine quantité d'argent.

#### Les freins

* Le coût

* Mauvaise connaissance des risques

* Manque de compétences techniques

* Manque de maîtrise du SI

### Comment ?

#### Périmètre de sécurité

* Quel SI ? Quels Actifs

* Définir la criticité des actifs

* Définir des niveaux dans les critères de sécurité

Chaque élément du SI est affecté un responsable métier pour mesurer le risque.

#### Cible de sécurité (objectif)

* Evenements redoutés

* Niveau de sécurité souhaité

* Préparations des crises

Mettre un besoin fonctionnel sur un besoin technique.

#### Cartographie du SI

Permet d'avoir une vision claire en cas de crise.

* Vue Physique : sites, équipements

* Vue Logique : logiciels

* Vue réseau : VLAN, flux, protocoles

* Vue admin : équipe, accès

#### Documentation officielle

Documents standards :

* Définition du SI & actifs

* Analyse de risque

* Politique de sécurité

* Procédure de haut niveau

* Procédures opérationnelles

* Tableaux de bord

#### La PSSI

* Définit un périmètre de sécurité

* Décrit les responsabilités du RSSI

* Définit les objectifs de sécurité

* Référence l'analyse de risque

* Décrit les contrôles réguliers & audits

#### Exemples de mesures

* Moyens humains :

* Formation

* Missions précises

* responsabilités définies

* Mesures organisationnelles :

* Vérification d'indicateurs

* Audits

* Revues

* Mesures techniques

* Protection réseau

* Gestion d'identité

* Cryptographie

* Durcissement

* Maintien en conditions de sécurité

#### Risque résiduel

Les mesure doivent correspondre au niveau de sécurité prévu ; pas plus pas moins.

On ne mets pas forcément en oeuvre toutes les mesure. Il a donc un **risque résiduel** accepté par la personne responsable du SI.

### Métiers

#### Clients

Entreprise dont l'informatique n'est pas le métiers.

Acteurs concernés :

* Sécurité dans les projets

* Specs / Cahiers des charges

* Direction SI

* RSSI

#### SS2I

Les entreprise dont le métier est l'informatique.

La sécurité se manifeste à plusieurs niveaux :

* Sécurité des développement

* Sécurité des architectures

* Sécurité juridique du SI

La sécurité fait partie de la qualité pour un produit informatique (sécurité = fiabilité).

#### Spécialiste en sécurité

Entreprises dont le métier est la sécurité SI :

* Développement / intégration d'outils de sécurité

* Architecture et conseil

* Audit

* Ethical hacking

#### Malveillants

* Hackers

* Crackers

* Agence de renseignement

## Droits des NTIC

Le problème de base est que le droit existant couvre le vol / intrusion, la fraude, etc ... **MAIS**

* Manque de vocabulaire adapté

* Pas de code (ex : code pénal) dédié au numérique

### Lois

#### Loi "Informatique et Liberté"

* Données personnelle

* CNIL

* Droit d'information, d'opposition, d'accès et de rectif

→ Modifiée en 2004 (Loi pour une République Numériquet) et 2018 (RGPD)

#### Loi Godfrain - 1988

Première loi sur le piratage informatique (car avant pas de recours). Très peu utile en pratique.

#### LSQ - 2001

Réstriction des clés crypto autorisées.

#### Convention de Budapest - 2001

1er Traité international sur les crimes informatique : internet, pédopornographie, droit d'auteurs, haine.

#### LOPSI - 2002

Intrusions de la gendarmerie dans les données des suspects

#### LSI - 2003

* Fichier des empreintes digital

* Blocage des téléphones par les opérateur (terroristes)

#### Loi pour une république numérique - 2004

* Droit Internet / E-commerce

* Résponsabilité des hébergeurs

* Définition Email

* Définition intrusion dans un STAD

* Les communications des employées doivent être pro

#### HADOPI - 2009

Débat sur la valeur de l'IP comme preuve.

#### LOPSI 2 - 2011

* Usurpation d'identité = Délit

* Blocage des site pédopornographiques

* Intrusion utilisée par la police

#### Loi de programmtion militaire - 2014

Description des IOV (opérateur d'importance vitale).

> **OIV** : Entreprise clé du pays qui doit obéir à des règles spéciales en terme de sécurité. Géré par l'ANSSI.

### Importance de la géographie

* Contrat : loi du pays du fournisseur

* E-commerce : la loi du pays d'enregistrement du vendeur

* Info : Lieu de visibilité

→ Les démarches ont peu de chance d'aboutir à l'internationnal

### Responsabilité

LA RSSI a une résponsabilité civile ou pénal en cas d'infration :

* Civile : Défaut de protectionde données

* Pénale : traitement frauduleux

En général, c'est plutot l'entreprise qui est condamnée.

### Types de données

#### Données personnelles

> **Donnée à caractère personnel** : toute information relative à une personne physique qui peut être indentifiée par des éléments qui lui sont propres.

> * Nom prénom, date de naissance

> * Adresse et numéro de téléphone

> * N° de sécu / de carte de paiment / d'immatriculation

> * Photo, empreinte digitale, ADN

> * IP → controverse

Les données ne doivent pas quitter l'union européenne.

#### Données médicales

Les données médicales sont encore plus sensibles. Elle sont confidentielles. L'accès est limité aux professionnels de santé ou annonymisées.

#### Secret Professionnel

Protétégée par le code pénal mais avec une définition floue. Confidentiel défense dans l'armée mais c'est tout.

### La CNIL (Commission Nationale Informatique et Libertés)

C'est une autorité administrative indépendante (pas judiciaire). Elle protège le citoyen en procédant à des controles et peut prononcer des sanctions.

Un traitement de donnée personnelles doit être déclaré à la CNIL. La déclaration comporte l'objectif, la fin de validité et justifie le traitment.

### Fraude Informatique

Le code pénale encadre l'accès frauduleux, l'entraver, le détournement d'un STAD. Les détatives mêmes ratées sont des délits.

Pour porter plainte, il faut les éléments suivante :

* Trace des dégâts

* Adresses des machines attaquées

* Préjudices subis

### Protection des oeuvres

Droit moral (copyright) :

* Paternité

* Respect de l'oeuvre

* Limité dans le temps

* Transmissible

Le droit patrimonial permet d'autoriser ou d'interdire :

* Repoduction

* Création de dérivé

* Distribution publique

* Réprésentation publique

La contrefaçon (copie pirate en info) est punie par le code de la Propriété Intellectuelle.

Le copyleft (opposé du copyright) autorise utilisation, modif, étude, resistribution :

* Standard : sous licence initiale initialement et ajout de nouvelles licence

* Fort : uniquement sous licence initiale

Le logiciel libre est un type de licence (pas abandon des droits d'auteur). Les quatres critères de la Free Software Foundation, autorisent à :

* Eexécuter le programme

* Etudier le fonctionnement

* Resistribuer (commerciale ou non)

* Améliorer et distribuer des améliorations

Certaines licences (dites laxistes) permettent n'importe quel usage du code : x11, BSD, MIT, CC

Un logiciel libre n'est pas forcément gratuit ⚠ (logiciel gratuits souvent accompagnés de licence propriétaire)

## Gestion des risques

### Définitions

> **Actif** : Tout élement qui représente de la valeur

> * Actifs essentiels : processus métiers, activtiés, données

> * Actifs support : matériel, logiciel, réseau, personnel, site

> **Propriétaire** : Responsable d'un actif

> **Vulnérabilité** : faille d'un actif qui peut être exploitée

> **Menace** : cause (potentielle) d'un incident de sécurité

> **Risque** : probabilité de réalisation d'une menace

### Méthodologies d'analyse de risque

* MEHARI : Scénarios de sinitre

* EBIOS : approche systématique

* ISO 27005 : différentes tapes

La documentation EBIOS présente des exemples de menaces / risque :

* Type de biens

* Type d'impacts

* Sources de menace

* Mesure de sécurité

L'analyse de risque est un outil qui permet de réponre à une question.

### Définition de l'analyse de risque

L'analyse de risque associe des menaces pour construire des scénarios décrivant une menace exploitant une vulnérabilité et constituant un incident de sécurité.

On étudie :

* Le contexte de l'organisation

* Les menaces

* L'expression des besoins de sécurité

Cela permet d'identifier les objectifs de sécurité et donc de déterminer des exigeances de sécurité.

Une fois l'analyse accomplie, on obtient :

* La méthodologie (pour justifier les résultats et pouvoir les répéter)

* Le résultat :

* Niveau de risque

* Les mesures préconisées

* Le risque résiduel

* Le document d'acceptation du risque résiduel.

### Les échelles

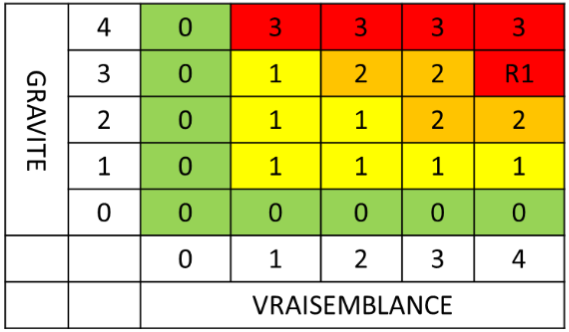

On a trois métriques de base :

* Impacts sur les besoin D-I-C-T

* Probabilité d'occurence

* Conséquence pour l'organisation (humaine, financière, réputation, juridique)

A partir de ces échelles d'impact, on va calculer une valeur que l'ont attribue au risque. Cela permet de traiter les risques en fonction de leur importance.

Enfin, le critère d'acceptation définit à partir de quel niveau un risque est acceptable ou non, cela permet d'accepter le risque résiduel.

### Déroulement de l'analyse de risque

#### Etape 1 : Définition du périmètre

##### 1. Définir le contexte

* Métier abordé

* Rôles et organisation (propriétaires)

* Besoin de sécurité

##### 2. Contraintes

* Documentation existante

* Contraintes internes (PSSI, charte ...)

* Contraintes externes

##### 3. Echelles

* Besoin de sécurité D-I-C-T

* Gravité vraissemblance

* Risque et critère d'acceptation

##### 4. Liste des biens

Biens essentiels et support → tableau croisé entre les deux.

##### 5. Sources de menace

* Humaines

* Environnementales

* Naturelles

* Techniques

##### 6. Mesures de sécurité existantes

#### Etape 2 : Analyse

Mise en relation des menaces avec les actifs pour avoir le niveau de risque.

##### Liste de vulnérabilités

* Vulnérabilité de conception : algo, langage

* Vulnérabilité de réalisation : mauvais code

* Vulnérabilité de mise en oeuvre : mauvais paramètrage

* Vulnérabilité d'utilisation : détournement d'usage

##### Tableau des événements redoutés

* Titre de l'événement

* Source de menace

* Bien support impacté

* Critère de sécurité impacté (D-I-C)

* Impact (financier, juridique réputation, humain)

* Gravité

* Vraissemblance

##### Evaluation du risque

On donne un titre au risque et on le positionne dans le tableau :

#### Etape 3 : Traitement du risque

Définir des mesures permettant d'obtenir un niveau de risque accptable.

Possibilité :

* Evitement du risque

* Transfert du risque à un tiers

* Réduction du rique par des sécurités

* Prévention (diminuer vraissemblance)

* Protection (diminiuer gravité)

* Récupération

* Acceptation du risque

Etapes de la démarche :

* Risque initial identifié

* Risque traité

* Risque résiduel

Risque résiduel : prise de risque réelle par le responsable, c'est lui qui doit l'accepter.

#### Etape 4 : Acceptation

Le risque residuel est accepté par le responsable.

## Architectures sécurisées

### Défense en profondeur

On ne peut prévoir la force de l'attaque donc on place plusieurs lignes de défense.

La première ligne de défense est l'information (en info, la veille techno).

Ces lignes doivent :

* Etre coordonnées

* Avoir un rôle précis

* Etre autonome

* Etre validées régulièrement

* Etre fiable dans le temps

* Automatisée (le + possible)

La défense doit prendre en compte les menaces internes et externes.

Exemple de lignes de défense :

* Connexion externe : firewall externe

* Connexion interne : Web Application Firewall

* Transport interne : routage

* Accès aux serveur : firewall interne

* Accès à l'application : authentification

* Accès aux données : habilitation

Dans une architecture 3-tiers :

* Couche présentation :

* Sanitize les inputs

* Neutralise les données à afficher (XSS)

* Couche application :

* Cohérence de données

* Habilitation des utilisateurs

* Couche données :

* Gestion fine des droits applicatifs

* Procédure de sauvegarde / restauration

### Besoin d'en connaître

Chaque utilisateur doit avoir le moins de privilège possible pour pouvoir excercer ses fonctions et selon sa position dans le réseau.

Distinction entre :

* Pouvoir accèder à une ressource : on peut cloisonner les environnements

* Avoir le droit d'accèder à une ressource : tout le monde peut voir mais seul ceux qui ont les priviliège peuvent accèder

Il faut surveiller les utilisateurs et leurs habilitation et identifier de façon de façon unique et reconnaissable les comptes privilégiés ainsi que les utilisateurs qui y ont accès.

### Gestion des environnements

#### La DMZ (Zone Demilitarisée)

Permet d'isoler deux sous réseaux grâce à des équipement de filtrage (Firewalls). Cela se découpe ainsi :

* Zone non controlée : Internet

* DMZ : load balancer, reverse proxy, DNS

* Zone restreinte : Serveur de prod, de base de donnée

* Intranet : Postes de travail

* Zone sécurisée : Administration

#### Accès distant

* Passerrelle VPN : réseau entreprise

* RADIUS (Remote Authentication DialIn User Service) pour sécuriser le poste distant.

### Administration

Les admins sont des populations à risque (ils ont un accès infra). On sépare donc la manipulation des données de la manipulation des supports. Et avec le chiffrement, l'admin peut manipuler une donnée sans connaitre son contenu.

De plus les admins sont les seuls à pouvoir réagir en cas d'attaque.

L'administration doit être isolée du reste du réseau. Les interface de configuration doivent être dédiée et cloisonnées.

Solutions :

* Réseaux dédiés

* réseau physique mutualisé avec chiffrement matériel

* réseau mutualisé et VPN

#### Bastion d'administration

Point d'entrée uniquement pour l'administration

* Sécurité d'accès

* Sécurité des tâches d'administration

* Cloisonnement

* Traçabilité

## Gestion des identités

### Concepts

> **Identification** : Présenter qui ont est (login)

> **Authentification** : Prouver qui on est (mdp)

> **Autorisation** : Accèder à des ressources (rôle)

La gestion des identités se fait avec un modèle de rôle. Les utilisateurs et leur rôles sont décrit dans un annuaire alimenté par un processus métier (RH, achats). Il regroupe :

* Les données personnelles

* Les éléments d'authentification

* Les éléments d'autorisation

On doit pouvoir audit et reporter ce qu'il se passe sur l'annuaire.

Les mesures de sécurités usuelles sur l'annuaire :

* Spération lecture/écriture

* Expiration des jetons d'accès

* En DMZ

* Le transport de jeton est sécurisé

### Les rôles

Il faut une gestion centralisée des rôles car on a bcp d'utilisateurs avec les mêmes droits :

* Facile à vérifier

* Moins d'erreur

* Facile à controler régulièrement

> **Rôle** : Element métier qui décrit le besoin fonctionnel d'une personne

> **Profil** : Element technique qui décrit les accès à une ressource

Certains droits sont incompatibles en eux (ex : admin et audit)

Le schéma des rôles doit être révu régulièrement, de même que leur attribution aux utilisateurs.

### Les annuaires

Mauvaises pratiques :

* Fichiers

* Base de donnée

→ Utiliser une implémentation LDAP

#### LDAP (Lightweight Directory Access Protocol)

* Un arbre d'entrées

* Une entrée a un ensemble d'attributs

* Un attribut a un nom et un type

* Les attributs sont définis dans un schéma

Opération possible :

* Bind : Connexion avec DN et password.

* Search : Requête

* Add - Delete - Modify

### Authentification

On se base sur le partage d'un secret pour vérifier l'identité de qqun.

Critère possible :

* Connaissance : mdp

* Possession : token

* Caractéristique : biométrie

* Comportement : signature

Plusieurs types :

* Simple : un seul critère

* Multiple : plusieurs authentification à la suite

* Forte : Au moins deux critère + élément crypto

Exemples :

* Mot de passe (sous forme de hash) ⚠ Man in the middle

* OTP

* Question Secrète

* Certificat

* Biomètrie

#### Authentification deportée

Mécanisme externe :

* Proxy d'auth : redirection vers un proxy qui sait gérer l'auth

* Fédération d'identité : faire confiance à un tiers pour l'auth (ticket/client)

* SSO : On s'auth une fois pour plusieurs systèmes

## Durcissement

Mesure de sécurité qui réduit les fonctionnalités pour maîtriser le système. Valable dans le cadre du développement pour éviter les failles.

### Poste de travail

#### Parc

* Carto de l'installation

* Maintenance centralisée

* Prise en compte des différents OS

* Toujours mettre à jours les logiciels

* Télédistribution

* Antivirus

* Local, piloté en central

* Filtre à spam

* Pas de supports amovibles

* Chiffrer données sensibles

* Journalisation

#### Machine

* Verouillage BIOS & Boot

* Restrictions sur l'OS

* Pare feu

* Whitelist d'applications

* Compte utilisateurs non admin

* Ne pas utiliser des identifiant privilègiés

#### Navigateur

* Trace de connexion

* Cache

* Cookies

* User Agents

* Trackers

### Serveurs

Pareil que pour les postes +

* Systèmes d'analyse de logs

* Protection DOS (load balancing)

* Pare feu local

* Traçabilité

En cas d'exposition Internet :

* Système éprouvé et sur

* Inventaire des composants du serveur

* LTS pour les logiciels

### Réseau

Idem que pour les postes +

* Accès limité à l'interface admin

* Auth pour les accès distant

* Alerte pour les comportement (DOS, intrusion)

### Développement Sécurisé

* Sécurté by design pour résister à :

* Injection de code

* Injection de commandes

* Reverse Engineering

→ Audit de code

Top 10 de l'OWASP (Open Web Application Secutiry) :

* Injections SQL, BASH, LDAP

* Sessions et Auth

* XSS

* Cross Reference

* Sécurité des framework

* Exposition de données sensibles

* Restrictione en fonction du role

* CSRF

* Composants

* Redirections malveillantes

## Cryptographie

> **Cryptographie** : le message peut être vu mais pas compréhensible

> **Stéganographie** : On cache le message pour qu'il ne soit pas trouvé

### Besoins

* Intégrité : calcul d'une empreinte de donnée pour vérifier qu'elle n'a pas été modifiée

* Confidentialité : cacher les données à celui qui ne peut les déchiffrer

* Authenticité : s'assurer de l'émetteur d'une donnée

### Vocabulaire

* Chiffrer : transformer un message clair avec une opération

* Déchiffrer : on connait l'opération, on retrouve le clair à partir du chiffré

* Décrypter : attaque du chiffré pour retrouve le clair sans connaitre l'opération de chiffrement

* Cryptogramme : message chiffré

### Symétrique & asymétrique

#### Symétrique

On partage un algorithme et une clé scrète. La transmission de la clé est compliqué car elle doit être confidentielle et intègre.

Référence : AES 128

#### Asymétrique

Une clé privée et une clé publique. On utilise la clé publique de qqun pour chiffrer un message à son intention et il utilise sa clé privée pour déchiffrer.

Référance : RSA 2048

### Hachage

Fonction cryptographique qui fournit une empreinte d'une donnée ; si les empreinte sont différente la donnée est contrefaite.

Utilisé pour :

* Signer

* Stocker les mots de passe

Objectifs :

* Taille arbitraire en entrée mais fixe en sortie

* Calcul long mais vérif rapide → à sens unique !

* Pas de collisions

On peut ajouter un sel, une chaine à ajouter au message avant le hachage → deux message identique ont des hash différents.

Référence SHA-2

## PKI

Infra de Gestion de clé (asymatriques) complète le modèle de communication avec un tiers de confiance, l'autorité de certification, afin d'être sur qu'un clé publique appartient bien à la personne avec laquelle on communique.

On construit un domaine de confiance où chacun peut prouver la légitimité :

* Un duo de clé associé à une entité (personne / serveur)

* Une carte d'identité signée par une autorité

* Reconnaitres les identités signées par l'autorité

Le tiers de confiance réalise deux opérations :

* Enregistrement : vérif d'une identité associée à une clé publique

* Certification : signature du lien entre identité et clé publique

Norme de certificat : x509. Signé par l'autorité du domaine.

### Opérations sur IGC

* Enregistrement

* Génération des certificats

* Génération des secrets du porter

* Remise au porteur

* Publication

* Gestion des révocations

* Recouvrement des clés privées

* Copie en lieu sur des clés privées

* Archivage

* Gestion des supports de clés (token)

#### Acteurs

* Autorité de certification : signe les certification et applique la politique de certification

* Autorité d'enregistrement : vérifie les informations du porteur

* Autorité de dépôt (AD ou repo) : stocke les certifications

* Autorité de séquesttre : stocke les clés de chiffrement crées par les autorités d'enregistrement.

#### Actions

* Demande d'entrée (AE) : requête de certif

* Ajout au domaine (AC) : certif signé

* Suppression (AC) : supprime et transmet ) l'AR

#### Validation d'un certif

* Signature

* Status de révocation

* Contenu (date, autorisations d'usage)

### Architecture

Il y a une hiérarchie de confiance. L'AC racine est garant de la sécurité de tout le domaine.

Bonnes pratiques :

* Clés différentes pour chiffrement, signature et auth

* Clé de chiffrement archivée

* Clé de signature supprimée après expiration

* AC signe les certifs

* Le serveur web utilise TLS

### Certificat auto signé

Quand l'autorité de certification et la personne identifiée sont la même personne.

## Gestion quotidienne de la sécurité SI

### Politique de sécurité

Description de ce qui doit être fait dans un but précis : protéger l'organisation. Cela permet aussi de sensibiliser le personnel.

Contient :

* Contexte du SI

* Perimètre fonctionnel concerné

* Enjeux qui définissent l'importance du périmètre

* Confirmité : Normes / lois

* Objectifs de sécurité : éléments D - I - C - T

* Enjeu de la sécurité du SI

* Responsabilités

* Résultat de l'analyse de risques

La PSSI doit être régulièrement revalidée par la directement (elle est demandée dans les audits).

Elle doit également être connue des équipes.

### Charte informatique

Annexe du contrat de travail négociée avec les représentant du personnel. Décrit des responsabilités des employés en matière de SI.

### Journalisation

Garder une trace des événements sur le SI, pour :

* La gestion régulière

* Alertes de fonctionnement

* Alertes de sécurité

* Traces pour reconstitution

En général c'est très peu exploitable car trop de log, pas assez précis, pas d'outils d'exploitation...

→ Il faut partir du résultat attendu.

En général on adopte un serveur de journaliser qui va s'occuper de de collecter les logs, et les stocker hors ligne.

Les événements à journaliser :

* Auth

* Gestion de droits

* Accès aux ressources

* Modif de sécurité

* Activités des processus

* Actitvité des systèmes

Attention au volume et aux perfs.

Le sérieux de la procédure de journalisation donne la valeur aux logs en cas de problème.

### Controle continu

Le SI doit être controlé régulièrement, pour essayer de prévoir ce qui peut mal se passer afin de préparer une réponse.

La détection des incidents se base sur la définition des incidents de sécurité. Il faut également se donner les moyens technique de détection d'incidents.

### Gestion d'incident

Appliquer les procédure prévues. Principes de base :

* Protection du reste de l'environnement

* Visibilité sur l'incident

* Point de controles

Une fois l'incident terminé on cherche une trace d'attaque de plus grande envergure et on analyse les causes de l'incident.

### Gestion de Crise

Les incidents critiques constitue des crises. Il faut mettre en oeuvre une cellule de crise et monitorer en temps réel ainsi que déclencher les procédure de secours.

La cellule de crise :

* Liste les roles

* Un lieu avec tout le matériel

* Ressource dispo (réseau, courant)

* Canal d'info maitrisé

* Communication de crise

Vocabulaire :

* RPO : Recovery point objective (temps depuis la dernière sauvegarde)

* RTO : Recovery time objective (temps entre l'incident et se résolution)

* WRT : Work recovery time (temps entre résolution et retour à la normal)

* MTD : Maximum Tolerable Downtime = RTO + WRT

### Continuité d'activité

Formalisation de la gestion des incidents dans un doc : Plan de Continuité de l'Activité (PCA). Peut aboutir en cas de crise grave à un Plan de Reprise d'Activité (PRA).

Leur établissement se fait en plusieurs phases.

#### Phase 1 : Besoins de reprise

On identifie les processus métier les plus critiques et on établie laliste de besoin pour les faire fonctionner

#### Phase 2 : Solution de reprise

Plusieurs types :

* Site interne de secours

* Site externe (presta) de secours

* Travail à distance

On les classe par difficulté

#### Phase 3 : Confronter options et exigences

On fait une première selection puis on regarde les coûts et la faisabilité. On vérifie :

* Adéquation avec le besoin métier

* Pas de lacune

* A jours

* Les délais d'activation

#### Phase 4 : Cout et faisabilité

On étudie les options selon :

* Facilité

* Cout

* Qualité

* Maitise opérationnelle / technique

#### Phase 5 : Documenter la stratégie

On choisit une option et on la fait valider par la direction.

Elle doit être appliquée sans être remise en question mais être revue à chaque changement majeur dans le SI.

## Normes et Audit

La sécurité se définit par rapport à un référentiel (à des normes), pour certifier que le niveau de sécurité obtenu est bien celui souhaité.

### Audits

Objectifs des audits :

* Vérifier que les contrôles sont effectués

* Vérifier que les controle produisent leur effet

* Regard extérieur

* Détecter les baisses de vigilance

Les audits peuvent être internes ou externe

### Normes

Une normes est :

* Reconnue de tous

* Fruit d'un consensus

* Décrit un système standard et reproductible

La référence des normes en sécurité sont les normes ISO 2700x : normes organisationnelles et techniques.

Il y a aussi des normes métier (ex pour les cartes bleues : PCI DSS), ou encore des lois spécifiques (CNIL).

### Méthodologie d'Audit

Démarche :

* Définir un périmètre

* Déifnir la norme applicable

* Définir les limites

Le livrable est un constat qui contient :

* Element de norme applicable

* Constat de confirmité ou non

* Explications

* Qualification

Le constat dans être validé par l'audité.